Meltdown und Spectre erschüttern die Technik-Welt

Die Sicherheitslücken Meltdown und Spectre bringen nicht nur Chip-Gigant Intel ins Wanken, sondern senden Schockwellen durch die komplette Technologie-Branche. Offenbar ist nahezu jeder Prozessor, egal ob von Intel, AMD oder den ARM-Herstellern, zumindest theoretisch verwundbar – und Hilfe ist nicht in Sicht.

Direkt zum Jahresbeginn 2018 sorgen zwei massive Sicherheitslücken in der Prozessor-Architektur für Unwohlsein bei Hardware-Produzenten, Software-Firmen und den Anwendern, egal ob beruflich oder privat. Meltdown und Spectre sind zwei verschiedene Dinge, haben aber eines gemeinsam: Die Probleme liegen nicht in der Software, also im Betriebssystem oder einer App, begründet, sondern in der Hardware selbst. Über eine Seitenkanalattacke können Angreifer so sensible Daten abgreifen, im Falle von Meltdown sogar auf vergleichsweise einfache Art den kompletten Speicher auslesen.

Wie sind die Sicherheitslücken entdeckt worden?

Sowohl Meltdown als auch Spectre wurden im vergangenen Jahr von Jann Horn, einem Mitarbeiter von Googles Project Zero, entdeckt, und zwar im Sommer des vergangenen Jahres. Bestätigungen erfolgten dann von Universitätsforschern aus Graz (Österreich), Adelaide (Australien) sowie Pennsylvania und Maryland (USA). Erst jetzt, also rund ein halbes Jahr nach der eigentlichen Enthüllung, erfährt die Öffentlichkeit davon, während Unternehmen wie Intel direkt unterrichtet wurden.

Eine interessante Randnotiz: Intel wurde im Juni 2017 über Meltdown und Spectre informiert. Im Oktober leitete Firmenchef Brian Krzanich den Verkauf seiner Intel-Aktien in die Wege, im November erlöste der CEO so rund 24 Millionen US-Dollar. In seinem Besitz bleiben nur die Aktien, die er laut Unternehmensrichtlinien halten muss. Ein Schelm, wer Böses dabei denkt.

Die Forscher haben insgesamt drei Angriffsmethoden entdeckt. Alle drei funktionieren ohne besondere Rechte unter einem normalen Benutzeraccount und machen nicht autorisierte Lesezugriffe auf den Speicher möglich, um Passwörter, Verschlüsselungsdaten und andere Dinge auszulesen.

Intel-Lücke Meltdown: Was ist das und wie kann ich meinen PC schützen?

Bei Meltdown nutzen Angreifer eine Lücke in der Prozessor-Architektur, um Schadsoftware ins System zu schleusen. Die kann dann den kompletten Inhalt des Arbeitsspeichers und geöffneter Programme auslesen, und das ohne besondere Rechte. Der Angriff selbst ist offenbar vergleichsweise banal und mit ein wenig Geschick beim Programmieren – und der entsprechenden kriminellen Energie – schnell umsetzbar.

Für Meltdown müssen die Betriebssysteme angepasst werden, entsprechende Updates sind bereits in Arbeit und werden zeitnah ausgeliefert. Allerdings kommt die Wiederherstellung der Sicherheit zu einem hohen Preis, denn die Performance der Intel-PCs leidet massiv. Bis zu 30 Prozent Leistungseinbußen bringt der Schutz vor Meltdown mit sich. Gerade ältere Rechner könnten damit nahezu unbrauchbar werden. Intel behauptet jedoch, der Anwender werde bei der täglichen Benutzung kaum etwas merken.

Spectre: Sind tatsächlich alle Prozessoren betroffen?

Die weitaus schlimmere zweite Sicherheitslücke heißt Spectre. Schlimmer ist sie nicht etwa dadurch, dass sie sich leichter ausnutzen lässt, im Gegenteil. Um einen Rechner oder ein System über Spectre erfolgreich anzugreifen, ist mehr Know-How nötig als ein simples Script auszuführen. Was Spectre so gravierend macht, ist die Tatsache, dass de facto alle Prozessoren betroffen sind, nicht nur die von Intel.

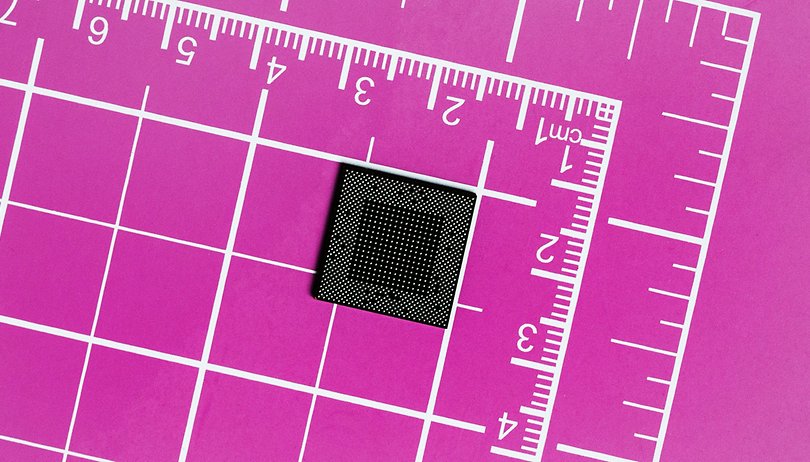

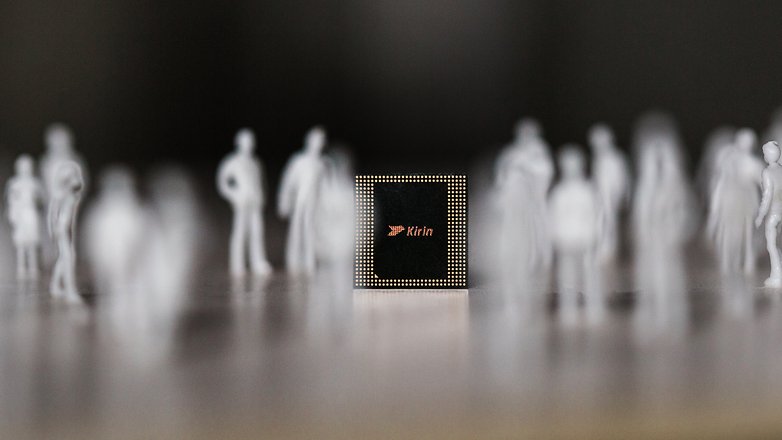

Während AMD-Chips und Prozessoren mir ARM-Design, wie sie vor allem in mobilen Geräten wie Smartphones und Tablets zum Einsatz kommen, nicht unter der Meltdown-Schwäche leiden, sind sie trotzdem von Spectre betroffen. Diese strukturelle Schwäche, die mit Hilfe von Software nur sehr kompliziert zu schließen ist, liegt also flächendeckend und weltweit vor. Mittels Spectre können Angreifer ebenfalls auf den Speicher zugreifen und Programme sich gegenseitig ausspionieren lassen. Aufgrund der Schwierigkeiten des Spectre-Angriffs sind private Systeme hier zwar wohl weniger im Fokus, wohl aber die Computer der großen Firmen, auf denen wiederum zahlreiche private Daten der Nutzer lagern.

Bei Intel sind alle Prozessoren seit 1995 von Spectre betroffen. ARM gibt an, nur bei wenigen Modellen diese Lücke gefunden zu haben. Diese wenigen Modelle sind jedoch ausgerechnet die Verkaufsschlager des Herstellers, die komplette Liste der Chips hält ARM bereit. AMD spricht von einem "gegen Null gehenden Risiko", da es viele unterschiedliche Umsetzungen innerhalb der Chips gäbe. Das ändert aber nichts daran, dass die AMD-Architektur prinzipiell ebenso betroffen ist.

Es gibt Unternehmen, die angeben, entsprechende Patches bereits auszuliefern, um die Lücken zu schließen. Es ist jedoch fraglich, ob das in letzter Konsequenz möglich ist, denn schließlich liegt die Einfallstür in der Hardware selbst. Nicht wenige Experten sind der Meinung, dass Prozessoren erst dann wieder sicher werden, wenn sie komplett anders aufgebaut und gefertigt werden. Solche neuartigen Prozessoren sind jedoch noch nicht marktreif. Im Prinzip wird Spectre also noch lange wie ein Damoklesschwert über nahezu jedem Rechner dieser Welt schweben.

Was kann ich für meine Geräte tun?

Zunächst einmal sind bei solchen Dingen natürlich die Hersteller gefragt. Sie müssen reagieren und ihre Produkte so anpassen, dass die Kunden sie problemlos nutzen können. Für die Endkunden ist die Maxime zugleich, dem Hersteller diesen Zugang auch zu gewähren, und zwar durch Updates. Selbst wenn es nicht sicher ist, ob Updates in jedem Fall ausreichen, sollten alle Geräte noch mehr als sonst auf dem aktuellen Stand gehalten und Patches sofort installiert werden. Google, Microsoft und Apple haben bereits erste Updates angekündigt und teilweise ausgeliefert, müssen aber weiter an der Software arbeiten und zusätzliche Patches verteilen.

Seid Ihr schon einmal Opfer eines Hacker-Angriffs oder einer Malware geworden?

Via: Ars Technica Quelle: Meltdownattack, New York Times, Heise

Super Gau? Warum?

Google hat bereits gepatcht und Microsoft ebenso.

Alles läuft genauso wie vor der Horromeldung. Im übrigen hat die Firma, welche den Fehler entdeckt hat, bereits relativiert... Man kann also morgen ruhig arbeiten gehen, Abends sein Bierchen trinken und seine Frau küssen. Alles halb so wild. Allen noch einen schönen Sonntag Abend.

Manche Updates für Android kann man für ewig warten.

Hab schon lange keinen so Oberflächlichen und schlecht ausgearbeiteten Artikel gelesen.

Zitat:

Hilfe ist nicht in Sicht.

Falsch! Updates sind von Google für Android, Microsoft für Win7-10, Linux usw... unterwegs.

Zitat:

Sowohl Meltdown als auch Spectre wurden im vergangenen Jahr von Jann Horn, einem Mitarbeiter von Googles Project Zero, entdeckt.

Während der Black Hat USA 2016 wurde diese Side-Channel-Attacken über Cache und TLB schon entdeckt.

blackhat.com/docs/us-16/materials/us-16-Jang-Breaking-Kernel-Address-Space-Layout-Randomization-KASLR-With-Intel-TSX.pdf

Google hat dies schlussendlich nur weiter getrieben.

Zitat:

Bei Intel sind alle Prozessoren seit 1995 von Spectre betroffen.

Falsch. Vielleicht hättest lieber mal bei Intel direkt nachgesehen:

security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00088&languageid=en-fr

Zitat:

Bis zu 30 Prozent Leistungseinbußen bringt der Schutz vor Meltdown mit sich. Gerade ältere Rechner könnten damit nahezu unbrauchbar werden.

Reisserischer geht es echt nicht oder? Sind wir hier bei Bild.de? Spiele sind so gut wie nicht betroffen, solange dies nicht in niedrigste Auflösungen gespielt werden, da hier die Grafikkarte die Berechnungen durchführt.

hardwareluxx.de/index.php/news/hardware/prozessoren/45319-intel-kaempft-mit-schwerer-sicherheitsluecke-im-prozessor-design.html

Zitat:

Während AMD-Chips und Prozessoren mir ARM-Design, wie sie vor allem in mobilen Geräten wie Smartphones und Tablets zum Einsatz kommen, nicht unter der Meltdown-Schwäche leiden, sind sie trotzdem von Spectre betroffen.

Google hat einen AMD PRO A8-9600 genommen und getestet.

googleprojectzero.blogspot.de/2018/01/reading-privileged-memory-with-side.html?m=0

Muss man den Bug durch Änderung der Standardeinstellungen mutwillig aktivieren.

> Bei Intel sind alle Prozessoren seit 1995 von Spectre betroffen.

> Falsch. Vielleicht hättest lieber mal bei Intel direkt nachgesehen:

Dir ist hoffentlich bekannt, dass das nur die CPUs der letzten 10 Jahre betrifft, weil Intel von neu nach alt testet und noch nicht weiter ist. Der Satz "Intel may modify this list at a later time." ist Dir hoffentlich aufgefallen.

Ja ist es mir, aber wo ist seine Quelle für seine Aussage, dass CPUs aus dem Jahr 1995 betroffen sind? Im Moment geht diese CPU-Liste bis ca. ins Jahr 2005.

Es handelt sich um konzeptionelle Sicherheitlücken und das Konzept ist 1993 mit dem Intel Pentium auf den Markt gekommen. Daher sprechen alle Medien davon, dass die Sicherheitslücke seit Mitte der 1990er Jahre besteht und potentiell jede CPU seitdem betroffen sein kann.

Deswegen ist ja auch die Sicherheitslücke Hauptsächlich bei Intel und bei AMD und ARM nur zum Teil. Das Konzept haben alle CPU Hersteller aber die eigentliche Funktion ist bei allen anderes, deswegen muss der Bug nicht bei allen CPU Hersteller gleich funktionieren und das nicht mal innerhalb eines Hersteller. Da die heutigen CPU nicht mehr viel mit den CPUs von früher zu tun haben, und heute auf 64bit CPU sind, was die alten CPUs nicht konnten.

Man kann das also nicht so verallgemeinern, sonst hätte das Intel und die anderen auch so geschrieben. Und das die Medien davon sprechen habe bis auf hier noch nirgends gelesen? hast du Quellen?

Von Samsung gibt es schon nen Patch mit dem Sicherheitsupdate Stand 01/2018.

Ich gehe davon aus, dass das noch im Januar auf mindestens alle S7, S8, S8+ und Note 8 und verteilt wird. Solche Sicherheitsupdates gibt es von Samsung oft. :-P

Geh aber mal davon aus, dass das auch nicht viel bringt, es ist ja eben kein Softwareproblem.

Da alle Hersteller von Smartphones immer zeitnah Software-Updates ihrer Geräte herausbringen, haben wir ja nichts zu befürchten ;-)

Außer android

Klar, Android erfährt doch monatlich einen Sicherheitspatch und da inzwischen ausnahmslos alle Smartphones mit Android Oreo laufen, ist dieser zügig auf jedem Endgerät! :-P

Das stimmt, für Android kommt es in einem Jahr ...

....oder auch gar nicht😡

Es gibt Android 8.1 aber laut Computer BILD legt 7.0 mit Updates mehr zu als 8.0.. dazu muss man nix mehr sagen oder zum Thema Update politik. peinlich so was

Warum übertreibt ihr so. Bei Meltdown wurde es nur bei Intel nachgewiesen und bei Spectre sind nur ein paar Produktionslinien betroffen.

Microsoft hat am Montag schon ein Update raus gehauen.

Spectre betrifft nahezu alle modernen Prozessoren - alle von Intel, alle von AMD und weite Teile der ARM-basierten Chips. Das wird die komplette Industrie noch sehr lange beschäftigen.

Laut dem Text ist nicht jeder Prozessor von AMD betroffen:

"AMD spricht von einem "gegen Null gehenden Risiko", da es viele unterschiedliche Umsetzungen innerhalb der Chips gäbe."

Auch bei den ARM-Prozessoren seien nicht alle betroffen laut dem Text.

Was AMD öffentlich verlauten lässt, würde ich unter dem Aspekt "Aktienwert" lesen. Die Sicherheitsforscher, die die Lücken entdeckt haben, widersprechen AMD nämlich.

Der Aktienwert ist das Hauptproblem bei Meltdown und Spectre. Das könnte die Firmen nämlich teuer zu sehen kommen. Damit rede ich die Lücken nicht gering, aber es gab durchaus schon ähnlich kritische Lücken, die nicht soviel Medienrummel bekommen haben.