Dvmap: Diese Malware lässt sich so leicht nicht abschütteln

Die kürzlich durch Kaspersky beobachtete Android-Malware Dvmap ist auch in den Augen anderer Experten eine echte Bedrohung. Wir geben Tipps zum Schutz gegen die Malware und erklären, bis zu welchem Punkt und mit welchem Mitteln man sie wieder los wird.

Eine noch unbekannte Liste an Apps im Play Store scheint von einer schwer erkennbaren Malware betroffen zu sein. Die Malware, derzeit von Kaspersky als Dvmap bezeichnet, selbst befindet sich noch in ihrer Entwicklungsphase und trägt an sich noch keine schädlichen Funktionen. Dennoch kann sie infizierte Android-Smartphones jederzeit mit Schadcode beliefern, der dann zentral koordiniert ausgeführt wird.

Die Malware-Experten von AV-Test, um genau zu sein Android-Security-Teamleiter Marcel Wabersky erklärt uns, was an der Malware neu ist und warum wir uns auf eine neue Qualität der Bedrohung einstellen sollten. Er hatte das Sample, das Kaspersky beschreibt, bereits in seiner Datenbank.

"Der Trojaner kombiniert verschiedene Angriffe wie das Rooten des Gerätes, nativen Code (Binaries) und Apps (Service). Diese 3 Szenarien sind seit längerem bekannt. Das Patchen einer ganzen nativen Android-Bibliothek (für 32 und 64 Bit), so wie es Dvmap macht, ist aber von anderer Qualität.

Die von der Malware benutzten Assets geben vor, PNG-Dateien zu seien, sind im Endeffekt aber codierte Binaries oder Skripte, ein Dateicheck lässt sich damit täuschen. Auch dies wurde früher schon gemacht um sich zu tarnen."

Bis zu diesem Zeitpunkt könnte man sich mit Malware-Erkennungs-Apps noch vor dem Trojaner schützen, denn "die Hashes von nativer Malware können von den meisten Android-Scannern erkannt werden." Doch durch die Beschaffenheit von Dvmap-Malware sind Malware-Schutz-Apps höchstens zur Vorbeugung geeignet.

"Hat sich die Malware allerdings fest im System einklinkt und Systemrechte erlangt, ist es für die Virenscanner durch das Rechtesystem unmöglich, sie dort unschädlich zu machen. Mit Systemrechten ausgestattete Malware lässt sich durch den Nutzer nur schwer vom System entfernen. Hier hilft nur, das System neu einzuspielen, um auf der sicheren Seite zu sein."

Dies liegt daran begründet, dass Anti-Malware-Apps aufgrund des so genannten Sandboxings andere Apps nicht berühren dürfen. Selbst mit Administratorrechten geht dies nicht. Lediglich Google könnte aus der Ferne die Malware von Eurem Gerät löschen. Dies setzt jedoch voraus, dass die Malware die dem zu Grunde liegende Mechanik nicht ausgehebelt hat.

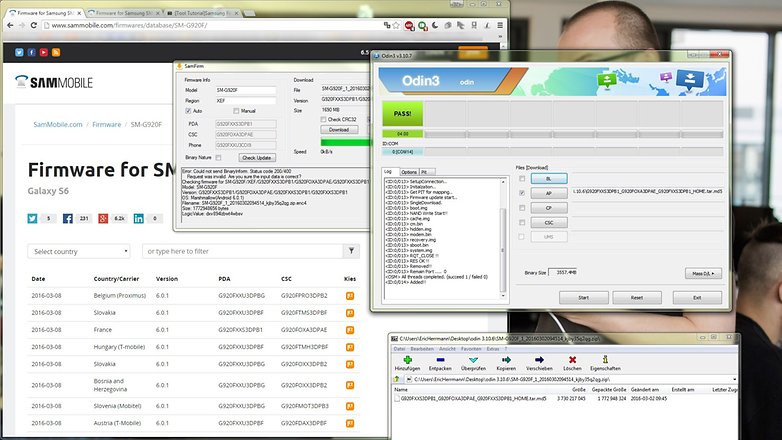

Das System neu einzuspielen, dürfte für etliche Laien eine große Herausforderung darstellen, da dies eines PCs und einiger Software bedarf, mit der die wenigsten Nutzer je hantieren. Noch schwieriger wird es allerdings sein, überhaupt herauszufinden, wann ein Gerät von Dvmap-basierter Malware betroffen ist.

Bislang sind den Malware-Experten nur wenige Muster auf den Labortisch gebracht worden. Teil des Malware-Designs ist es, sich vor den automatischen Scan-Methoden zu verstecken und nur zeitweise infizierte Versionen der Apps im Play Store anzubieten. So kann es beliebig lang dauern, bis eine vollständige Liste entsprechender Apps vorliegt. Bis dahin tappen wir einfach im Dunkeln.

Die infizierten Apps selbst machen derzeit noch nichts. Bis jetzt nisten sie sich lediglich in Smartphones ein und stellen eine Verbindung zu ihren Schöpfern her. So bereiten die Autoren ein Botnet aus hunderttausenden Smartphones vor. Auf dem Schwarzmarkt ist der Zugriff darauf viel Geld wert, schließlich lassen sich damit größere Denial-of-Service-Attacken starten, etwa um Websites oder -Dienste außer Gefecht zu setzen und verwundbar zu machen.

Wir werden weiter verfolgen, mit welchen Schutzmechanismen das Android-Ökosystem noch aufwartet, um unsere Geräte vor derlei Missbrauch zu wappnen. Bis dahin könnt Ihr gerne einen Kommentar hinterlassen mit Euren Erfahrungen mit Android-Malware.

Mir stellt sich die Frage auf wieviele Apps das zutreffen wird, wo doch die "Sicherheitsleute" keine Listen veröffentlichen. Aber m.E. ist das auch nur eine Folge der Geiz-ist-geil-Gesellschafft. Seriöse Softwarehersteller wird das wohl eher nicht betreffen.

Ich habe immer eine aktuell Firmware oder Custom Rom auf dem PC die ich dann per odin einspielen kann. Mit odin ist es eine einfache Sache, auch für Laien nicht schwer.

Das wird leider nicht der letzte dieser Art sein. Jeder hat ein smartphone, mitlerweile sind mehr smartphone im Umlauf als PC's und mehr Android als IOS. Es war klar das es mal so kommen wird. Am anfälligsten werden die Handys sein die kein update mehr bekommen, somit auch die Schwachstellen nicht mehr geschlossen werden. Helfen würde da nur eine aktuelle Custom Rom.

Zitat -

"Der Trojaner kombiniert verschiedene Angriffe wie das Rooten des Gerätes, nativen Code (Binaries) und Apps (Service). Diese 3 Szenarien sind seit längerem bekannt. Das Patchen einer ganzen nativen Android-Bibliothek (für 32 und 64 Bit), so wie es Dvmap macht, ist aber von anderer Qualität."

Das sehe ich genauso. Das ist der Totalverlust meiner Hoheit über das Gerät. Erschreckend welche Szenarien mit solch einem Schlüsselloch mir einfallen. Und sowas versteckt als PNG und in Apps...

Alter Schlappen

Das ganze liest sich eher wie eine Werbung für Kaspersky. Zweiter Artikel in kurzer Zeit mit fast identischem Inhalt.

Was sagt denn nun Google dazu? Die müssen doch eine Meinung dazu haben, wenn das so eine gigantische Bedrohung ist, wie Kaspersky das darstellt. Ich warte noch auf den dritten Artikel, in dem uns Kaspersky mitteilt, dass wir uns vor diesem Armageddon nur schützen können, wenn wir ihre Software nutzen.

Tut mir leid, Apit, ihr habt mit euren vielen als Artikel verkleideten Werbungen eure Glaubwürdigkeit verspielt. Ich glaube euch und Kaspersky erst, wenn sich auch Google dazu zu Wort meldet. Aber vielleicht ist das ja bereits geschehen und jemand kann mich aufklären?

Nun ja, Eugene Kaspersky ist ja auch außerhalb seiner Firma sowas wie ein Ritter oder Papst der Datensicherheit. Schwer zu sagen ob nun versteckte Werbung oder einfach der Sachverhalt.

Dann sollte er auch mal diese Liste der Apps veröffentlichen. Oder zumindest an Google weitergeben, dass die bislang gefundenen Apps aus dem Store entfernt werden. So ist das nur Angstmacherei.

Ich hab auch bei ESET angefragt. Dort hat man die Malware ebenfalls entdeckt, jedoch später. Und Kaspersky gibt uns kein Geld.

Kein Geld? Kein Kurzurlaub, keine Theater Karten? Nichts? Da sollte Euer Chef mal 'nen cleveren Kaufmann einstellen. Nur meine Ansicht.

warum wird zu diesem Thema ein neuer Thread eröffnet?!... (man weiß es nicht)

Das hat die PC-Variante der DVMAP-Malware gemacht.

Böse leute gibt es leider immer und überall.

Und irgendeinen Weg finden sie immer um andere Leute übers Ohr zu hauen.